Cifrado de VPN (Todo lo Que Necesita Saber)

El cifrado de VPN se siente como un regalo del cielo literal para muchas personas, y no es difícil ver por qué. Le ayuda a proteger fácilmente sus datos en línea contra los ciberdelincuentes y la vigilancia abusiva del gobierno y del ISP.

¿Pero alguna vez se preguntó cómo funciona realmente el cifrado VPN? Bueno, si quiere aprender sobre eso, ha venido al lugar correcto. Hablaremos de claves de cifrado, tipos de algoritmos, tipos de cifrado VPN, protocolos de cifrado VPN y más.

Índice

¿Qué Es un Cifrado VPN?

En esencia, el cifrado es una forma de convertir datos de un formato legible a un formato codificado e ilegible con la ayuda de un algoritmo. Dicho formato codificado solo puede decodificarse con la clave de descifrado correcta.

Saliendo de esa declaración, el cifrado de VPN se puede definir como un medio de cifrar datos de texto sin formato (como su tráfico en línea) para asegurarse de que se muestre como un galimatías indescifrable para cualquiera que intente monitorearlo (como su ISP, por ejemplo).

¿Por Qué Es Importante el Cifrado de VPN?

Por un lado, el cifrado de VPN le permite proteger datos confidenciales (como números de tarjetas de crédito, detalles de cuentas bancarias y credenciales de inicio de sesión) de los ciberdelincuentes, ya que no podrán espiar sus conexiones a Internet cuando use WiFi público.

Además de eso, el cifrado VPN también asegura que sus actividades en Internet no puedan ser monitoreadas por su gobierno, ISP y anunciantes.

¿Cómo ayuda eso? Bueno:

- Evita que los gobiernos fuercen la censura en su garganta, o incluso pongan su vida en peligro si termina en problemas legales en países del Medio Oriente donde ciertas actividades en línea son ilegales.

- Lo protege de avisos injustos de DMCA, multas enormes e incluso tiempo en la cárcel si está descargando torrents.

- El cifrado VPN evita que su ISP estrangule su ancho de banda ya que no pueden ver lo que hace en línea.

El cifrado también mantiene a raya a los anunciantes al hacer que sea menos probable que reciba correo no deseado con anuncios “personalizados” o que su ISP venda sus datos en línea a los anunciantes.

¿Cómo Funciona el Cifrado de VPN?

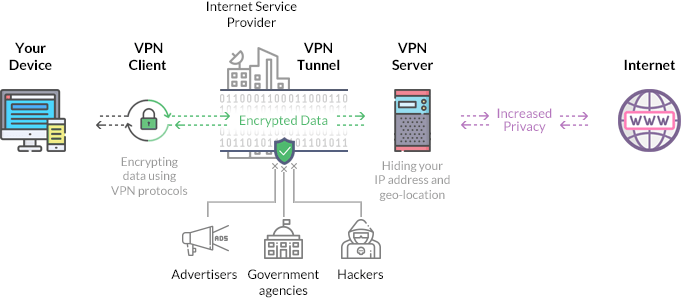

El cifrado de VPN es el proceso de asegurar los datos dentro del túnel del cliente VPN-servidor VPN para asegurarse de que nadie pueda explotarlo.

Básicamente, cuando ejecuta un cliente VPN y se conecta a un servidor VPN, sus solicitudes de conexión se cifran antes de enviarse al servidor.

Luego, el servidor los descifra, los reenvía a Internet, y los datos solicitados se cifran una vez más cuando el servidor los recibe antes de enviarlos nuevamente a su dispositivo. Una vez recibidos, el cliente VPN descifra los datos para que pueda verlos.

Aun así, para obtener una comprensión más profunda de cómo funciona generalmente el cifrado de VPN, debe aprender cosas como:

- Claves de cifrado

- Algoritmos de cifrado

- Códigos de cifrado de VPN

- Protocolos de cifrado VPN

- Cifrado de apretón de manos

- Autenticación HMAC:

- Confidencialidad directa y perfecta

¿Qué Son las Claves de Cifrado?

Una clave de cifrado VPN es una cadena de bits generada aleatoriamente que se usa para cifrar y descifrar datos. Cada clave de cifrado se genera de manera que se garantice que es única. La longitud de una clave de encriptado se calcula en bits: normalmente, cuanto más larga sea la clave, más fuerte será el cifrado.

El tamaño de las claves de cifrado es muy variado. Por ejemplo, pueden ser de 1 bit, lo que permite solo dos combinaciones posibles, o 256 bits, lo que permite un total de 1.1 veces 10 ^ 77 combinaciones.

Para darle una idea de lo que eso significa, le tomaría a Sunway TaihuLight ( una supercomputadora y una de las computadoras más poderosas, si no la más poderosa del mundo) alrededor de 885 billones de años solo para forzar la clave de cifrado de 128 bits

Se utilizan dos tipos de claves de encriptado en el proceso de cifrado / descifrado: la clave privada y la clave pública. Están matemáticamente relacionados, ya que cualquier tipo de información que se cifra con una clave pública solo se puede descifrar con la clave privada asociada a ella.

Además, la clave pública normalmente está disponible a través de un directorio público, mientras que la clave privada (como su nombre lo indica) permanece confidencial y solo es conocida por el propietario de la clave.

Tipos de Algoritmos de Cifrado

Cuando se discuten los tipos de cifrado de VPN, es importante hacer la diferencia entre los tipos de algoritmos de cifrado y los tipos de clave de cifrado. En este momento, discutiremos los tipos de algoritmos y revisaremos los cifrados en la siguiente sección.

Hoy en día, los algoritmos de cifrado generalmente se dividen en dos categorías:

- Cifrado Simétrico: un algoritmo de encriptado simétrico se basa en una clave pública y privada que son idénticas. Generalmente se considera un algoritmo “rápido”. Un ejemplo de cifrado simétrico es el código de cifrado AES.

- Cifrado asimétrico : este tipo de algoritmo (también conocido como criptografía de clave pública) utiliza diferentes claves para los procesos de cifrado y descifrado. Si bien puede ser conveniente, también es muy arriesgado, ya que una clave privada que se pierde normalmente no se puede restaurar. Un buen ejemplo de cifrado asimétrico es el protocolo RSA (Rivest-Shamir-Adleman).

¿Qué Son los Códigos de Cifrado VPN?

Un código de cifrado es un algoritmo que se utiliza para realizar el proceso de cifrado y descifrado. A diferencia de las claves de cifrado que no se pueden descifrar de manera realista, los códigos de cifrado pueden tener debilidades que hacen posible romper el cifrado.

Afortunadamente, ese tipo de problema de seguridad se evita fácilmente mediante el uso de un cifrado complejo junto con una clave de cifrado fuerte.

Antes de discutir qué tipos de cifrados VPN pueden usar los proveedores de VPN, debemos mencionar algunas cosas: el nombre de un cifrado VPN normalmente irá acompañado de la longitud de la clave (AES-128, por ejemplo).

También vale la pena señalar que cuando las personas se refieren a algoritmos de cifrado VPN en la mayoría de los casos, generalmente se refieren a códigos de cifrado, no a los algoritmos simétricos / asimétricos que mencionamos anteriormente. Entonces, si ve a alguien hablando sobre el algoritmo Blowfish, está bien suponer que se está refiriendo al código Blowfish. Lo mismo se puede decir cuando las personas hablan sobre los tipos de cifrado de VPN; en general, hablan sobre los tipos de códigos de cifrado que están disponibles.

Con eso fuera del camino, estos son los principales tipos de cifrado que verá que usan los proveedores de VPN:

- El código Blowfish : Blowfish suele ir acompañado de una clave de 128 bits. Si bien es bastante seguro, muchos usuarios en línea están preocupados acerca de cuán confiable es dado que el diseñador del código (Bruce Schneier) ha declarado lo siguiente en una entrevista de 2007 sobre Blowfish: “En este punto, sin embargo, estoy sorprendido de que todavía esté siendo usado.”

- El Código Twofish : este es el sucesor de Blowfish. La principal diferencia es que Twofish tiene un tamaño de bloque de 128 bits en lugar del de 64 bits que tiene Blowfish, lo que significa que no es vulnerable a los ataques de cumpleaños. Bruce Schneier también recomienda usar Twofish sobre Blowfish.

- El Código AES: AES puede tener claves de 128 bits, 192 bits y 256 bits. AES es muy popular entre los usuarios de VPN gracias a su certificación NIST y al hecho de que el gobierno de EE. UU. también lo usa.

- El Código Camellia – Camellia es supuestamente tan buena como AES. Es rápido y admite claves de 128 bits, 192 bits y 256 bits. Sin embargo, dado que aún no se ha probado exhaustivamente contra posibles debilidades, y debido a su falta de certificaciones, AES tiende a ser superado.

- El Código 3DES – Triple DES (3DES; también conocido como TDEA / Triple DEA) es básicamente el Estándar de Cifrado de Datos (DES) que se utiliza tres veces. Es más lento que Blowfish, y solo admite claves de 56 bits, 112 bits y 168 bits. Además, como Blowfish, tiene un tamaño de bloque de 64 bits, lo que lo hace susceptible a los ataques de cumpleaños. Un detalle importante que vale la pena mencionar es que este código ha sido retirado oficialmente y su uso estará prohibido después de 2023.

- El Código MPPE: MPPE significa cifrado punto a punto de Microsoft, y es un código que se usa a menudo para conexiones PPTP y conexiones de acceso telefónico. El código admite claves de 40 bits, claves de 56 bits y claves de 128 bits.

El código RSA es otro algoritmo que se puede usar para comunicaciones seguras en línea, pero lo estamos mencionando aquí y no lo agregamos a la lista anterior porque la mayoría de los proveedores de VPN usan RSA para cifrado de apretones de manos ya que el encriptado es relativamente lento. En general, RSA no se utiliza para cifrar directamente los datos del usuario debido a eso. Además, vale la pena mencionar que la clave RSA de 1024 bits ya no se considera segura, y los expertos en seguridad recomiendan usar la de 2048 o 4096 bits.

¿Qué Es el Cifrado de Apretón de Manos?

Un “apretón de manos” representa esa comunicación automática entre dos dispositivos de comunicación. Básicamente, se refiere a cómo el cliente VPN y el servidor VPN establecen las claves de encriptado que se utilizan para la comunicación (cifrado y descifrado en este caso).

Durante el protocolo de enlace (generalmente uno TLS / SSL), el cliente y el servidor:

- Generan las claves de cifrado.

- Acuerdan qué protocolo VPN se utilizará.

- Seleccionan los algoritmos criptográficos apropiados.

- Se autentícan mutuamente con la ayuda de certificados digitales.

Como mencionamos anteriormente, RSA normalmente se usa para encriptar apretones de manos. Sin embargo, también es posible que un proveedor de VPN use el protocolo de acuerdo clave ECDH (Curva Elíptica Diffie-Hellman) o DH (Diffie-Hellman). El ECDH suele ser más ideal porque DH tiende a reutilizar un conjunto limitado de números primos, lo que lo hace más susceptible a ser descifrado por la NSA.

¿Qué Es Confidencialidad directa perfecta (PFS)?

Perfect Forward Secrecy (también llamado Forward Secrecy) es una característica de varios protocolos de acuerdo de clave (una combinación de RSA y DH o ECDH, por lo general) que garantiza que las claves de sesión no se vean comprometidas incluso si algo le sucede a la clave privada del servidor al que se está conectando.

Si desea obtener más información sobre este tema, no dude en consultar este artículo.

¿Qué Es la Autenticación HMAC?

La autenticación HMAC significa Código de Autenticación de Mensajes Basado en Hash, y es un Código de Autenticación de Mensajes (MAC) que se utiliza para verificar la integridad de los datos y la autenticación de un mensaje al mismo tiempo para asegurarse de que no haya sido modificado por terceros.

Los proveedores de VPN generalmente usan el cifrado SHA-2 (Secure Hash Algorithm 2) para la autenticación HMAC, ya que admite valores hash de 224, 256, 384 y 512 bits, por lo que es mucho más seguro que SHA-1.

¿Qué son los Protocolos de Encriptación VPN?

En pocas palabras, un protocolo VPN es un conjunto de instrucciones que se utilizan cuando se establece una conexión segura entre dos dispositivos. En este caso, los dos dispositivos seguros serían el dispositivo en el que ejecuta el cliente VPN y el servidor VPN al que se conecta.

Los proveedores de VPN normalmente usan múltiples tipos de protocolos VPN cuando negocian conexiones seguras. Los proveedores más decentes realmente le permitirán elegir qué protocolo VPN utilizará cuando se conecte al servidor VPN.

Normalmente, estos son los protocolos VPN más utilizados en el momento de escribir este artículo:

- PPTP : un protocolo de cifrado VPN relativamente veloz. El principal problema es el hecho de que tiene poca seguridad, sin mencionar que es probable que la NSA también lo haya resuelto.

- L2TP / IPSec : Por sí solo, L2TP no proporciona cifrado, por lo que siempre está emparejado con IPSec. Juntos, crean un protocolo bastante seguro (especialmente si usa el código AES). Si bien ha habido reclamos de que la NSA ha penetrado o debilitado este protocolo de cifrado VPN, no hay pruebas que los respalden.

- IPSec : IPSec es un conjunto de protocolos de red seguros que se utiliza para cifrar paquetes de datos que se envían a través de una red IP. Presenta una alta seguridad y puede cifrar el tráfico sin que la aplicación de punto final lo sepa. En la tecnología VPN, IPSec se usa a menudo junto con L2TP e IKEv2.

- IKEv2 : IKEv2 es relativamente rápido, estable y seguro (si se utiliza un cifrado como AES). Con respecto a las desventajas, IKEv2 puede ser difícil de implementar en el lado del servidor VPN, por lo que un proveedor de VPN sin experiencia o sin preparación podría cometer errores que pueden derivar en problemas de conectividad o seguridad.

- OpenVPN : Un protocolo de código abierto, OpenVPN es muy seguro y configurable. El principal inconveniente del protocolo parece ser el hecho de que usarlo con códigos de cifrado fuertes a veces puede ralentizar las velocidades de conexión.

- SoftEther : A pesar de ser un protocolo de encriptación VPN más nuevo, SoftEther se ha vuelto rápidamente popular entre los usuarios de VPN debido al hecho de que es muy seguro, estable y sorprendentemente rápido.

- SSTP : Este protocolo a menudo se compara con OpenVPN, ya que utiliza SSL 3.0, lo que le permite evitar la censura mediante el puerto 443 (el puerto de tráfico HTTPS). A pesar de eso, SSTP no es tan popular como OpenVPN porque no es de código abierto.

- Wireguard : Wireguard es un nuevo protocolo VPN de código abierto. Solo usa una única suite criptográfica, por lo que es menos probable que tenga agujeros de seguridad. Los únicos problemas en este momento son el hecho de que el protocolo todavía está en desarrollo, y se necesitan más pruebas. A pesar de eso, hay proveedores de VPN que han comenzado a usar Wireguard.

Cuando se trata de seguridad, OpenVPN se considera el estándar hoy en día. Sin embargo, eso no significa que sea la única opción. SoftEther es una muy buena alternativa que a menudo es mucho más rápida que OpenVPN y también ofrece un nivel de seguridad decente.En caso de que desee obtener más información sobre cada protocolo VPN, no dude en consultar nuestra guía detallada.

¿Cuál es el Mejor Cifrado de VPN?

Es difícil de decir ya que no hay una respuesta simple y clara a esta pregunta. Lo que define el “mejor cifrado” para usted depende de cuánto desee proteger sus datos y tráfico en línea.

En general, estas son las principales cosas que debe buscar si desea asegurarse de obtener la experiencia en línea más segura:

- Una clave de cifrado larga, de al menos 128 bits de tamaño.

- Protocolos confiables de intercambio de claves, como ECDH o RSA-2048.

- Cifrados VPN fuertes como AES, Twofish o Camellia.

- Potentes protocolos de encriptación VPN como OpenVPN, SoftEther e IKEv2.

- Un cifrado SHA-2 para la autenticación HMAC: idealmente 256 bits, 384 bits o 512 bits.

- Perfectas características de Confidencialidad Directa.

Cómo Probar el Encriptado VPN

A juzgar por lo complicado que puede ser el cifrado de VPN como tema, pensaría que probarlo sería aún más difícil. Por suerte, este no es el caso.

Estos son los pasos que debe seguir para probar el cifrado VPN de forma rápida y fácil:

- Instale Wireshark , una herramienta que puede monitorear el estado del cifrado de una VPN.

- Ejecute Wireshark y luego inicie el cliente VPN y conéctese a un servidor.

- Elija WiFi o Ethernet como la interfaz de red que desea grabar.

- Luego, inicie la grabación.

- En “Protocolo”, elija “OpenVPN”. También puede elegir un protocolo de encriptación VPN diferente si lo desea.

- Ahora, haga clic con el botón derecho en el paquete OpenVPN y monitoree una secuencia UDP o TCP.

- Siempre que la transmisión se muestre como un galimatías, eso significa que el cifrado de VPN funciona bien.

Si desea probar otro método, haga lo siguiente:

- Instalar Glasswire.

- Ejecute el software mientras está conectado a un servidor VPN.

- Navegue por la web y descargue algunos archivos.

- Ahora, diríjase a la pestaña “Uso”.

- Seleccione la sección “Aplicación”.

- Encuentre la VPN que está utilizando y compruebe lo que dice el estado de cifrado de VPN.

Para obtener los mejores resultados, recomendamos probar ambos métodos.

¿Todos Los Proveedores Ofrecen Cifrado de Datos VPN?

No exactamente: las VPN gratuitas son una gran apuesta en este caso, ya que podrían afirmar que ofrecen cifrado cuando en realidad no protegen sus datos en absoluto.

Además, incluso cuando las VPN gratuitas logran proporcionar cifrado, generalmente será un cifrado débil, una pequeña clave de cifrado y protocolos de cifrado VPN menos seguros como PPTP y L2TP (que, como ya mencionamos, no tiene cifrado en su propio a menos que esté emparejado con IPSec).

Otro problema con el que tendrá que lidiar es el hecho de que es probable que las VPN gratuitas tengan un cifrado VPN mal configurado, según los expertos en seguridad. Además, parece que los usuarios de VPN gratuitos también tienen más probabilidades de ser pirateados por los ciberdelincuentes .

En pocas palabras: si desea una seguridad real de Internet, adhiérase a un servicio VPN de buena reputación.

“¿Puede el Cifrado VPN Reducir Mis Velocidades?”

Existe la posibilidad de que eso suceda. Todo depende de qué tan fuerte sea el cifrado VPN que use. Por ejemplo, es probable que el uso del protocolo OpenVPN con AES-256 provoque una ralentización de la conexión en línea porque consume mucha energía de la CPU.

Por supuesto, debe saber que no hay garantía de que experimentará ralentizaciones el 100% del tiempo. A veces, puede que no suceda, o apenas se note (como una pérdida de velocidad de 1-2 Mbps más o menos).

Si desea obtener más información sobre este tema, no dude en consultar esta guía que escribimos sobre la velocidad de VPN.

¿Necesita un Servicio VPN Confiable y Altamente seguro?

CactusVPN es exactamente el servicio que necesita entonces. Ofrecemos un fuerte cifrado AES, protección contra fugas de DNS, una función de interrupción y una selección de hasta seis protocolos VPN:

- OpenVPN

- SoftEther

- IKEv2

- L2TP/IPSec

- PPTP

- SSTP

Por supuesto, si desea verificar nuestra encriptación de extremo a extremo de VPN más en profundidad, siempre puede consultar nuestra sección de Preguntas Frecuentes. Algunos aspectos destacados incluyen el hecho de que usamos:

- Protocolos de intercambio de claves ECDH

- Encriptado AES-128 y AES-256.

- Cifrado de apretón de manos RSA-2048

- Cifrado de autenticación SHA-256, SHA-384 y SHA-512

Su privacidad está 100% protegida.

No necesita preocuparse de que su privacidad en línea se vea comprometida cuando use CactusVPN porque aplicamos una estricta política de no registro en nuestra empresa. Eso significa que no grabamos nada de lo que hace en Internet, ya que solo es asunto suyo y de nadie más.

¡Trato especial! ¡Obtenga CactusVPN por $ 3.5 / mes!

Y una vez que se convierta en cliente de CactusVPN, lo respaldaremos con una garantía de devolución de dinero de 30 días.

Conclusión

El cifrado de datos VPN se usa para proteger el tráfico y la información de los usuarios, esencialmente haciéndolo a prueba de vigilancia para protegerlo del monitoreo de ISP, los ciberdelincuentes y la vigilancia del gobierno.

La forma en que funciona es la siguiente: el cliente VPN primero encripta las solicitudes de conexión y las envía al servidor VPN que las desencripta y las reenvía a la web. Luego, los datos recibidos son encriptados por el servidor VPN y enviados al cliente VPN, que luego descifra la información recibida por usted.

Mucho se refiere a cómo funciona el cifrado VPN: cuánto dura la clave de cifrado, qué tipo de algoritmo de cifrado y código se utiliza, qué tipo de cifrado se utiliza para el proceso de autenticación, qué tipo de protocolos de intercambio de claves se utilizan y qué protocolo VPN (s) es (son) utilizados.

En general, debe elegir un proveedor de VPN que ofrezca protocolos VPN como OpenVPN, IKEv2 y SoftEther, cifrados como AES y Camilla, cifrado de autenticación de más de 256 bits y cifrado de protocolo de enlace como RSA-2048.

Introduction to VPN

Introduction to VPN

What Is PFS (Perfect Forward Secrecy)?

What Is PFS (Perfect Forward Secrecy)?