O que é um protocolo de VPN e qual o melhor?

Bem, se você está interessado em saber mais sobre protocolos de VPN, este é o artigo certo para você. Vamos falar sobre o que são protocolos de VPN, os tipos de protocolo em geral e lhe dar uma rápida visão geral de quais protocolos você deveria usar para vários tipos de atividade online.

Índice

- O que é um protocolo de VPN?

- Que tipos de protocolo de VPN existem?

- Comparação entre protocolos de VPN

- Uma rápida visão geral dos protocolos de VPN

- Qual é o melhor protocolo de VPN?

- Qual o melhor protocolo de VPN para baixar torrent?

- Qual o protocolo de VPN mais rápido?

- Qual o protocolo de VPN mais seguro?

- Qual o protocolo de VPN mais estável?

- Qual é o protocolo de VPN compatível com várias plataformas mais utilizado?

- Qual o protocolo de VPN mais fácil de configurar?

- Qual o protocolo de VVPN que usa menos recursos?

- “Então, qual protocolo de VPN eu deveria usar?”

O que é um protocolo de VPN?

Protocolos de VPN representam os processos e conjuntos de instruções nos quais os provedores de VPN confiam para garantir que seus usuários possam aproveitar comunicações estáveis e seguras entre o cliente e o servidor VPN. Em essência, um protocolo de VPN é basicamente uma mistura de protocolos de transmissão e padrões de criptografia.

Que tipos de protocolo de VPN existem?

No momento em que redigimos este artigo, provavelmente você verá provedores de VPN oferecendo acesso aos seguintes protocolos:

- PPTP

- L2TP/IPSec

- IKEv2/IPSec

- IPSec

- SSTP

- OpenVPN

- SoftEther

- Wireguard

Comparação entre protocolos de VPN

| Protocolo de VPN | Velocidade da conexão | Nível de criptografia | Estabilidade da conexão | Streaming de mídia | Download de Torrent | Compatível com | Disponível em aplicativos da CactusVPN |

| OpenVPN TCP | Média | Muito bom | Estável | Média | Bom | Maioria dos sistemas operacionais e aparelhos | No Windows e Android |

|---|---|---|---|---|---|---|---|

| OpenVPN UDP | Rápida | Muito bom | Média | Bom | Bom | Maioria dos sistemas operacionais e aparelhos | No Windows e Android |

| Wireguard | Fast | Bom | Estável | Muito bom | Muito bom | Windows, macOS, iOS, Android e Linux | Não |

| IKEv2/IPSec | Muito rápida | Bom | Muito estável | Bom | Bom | Maioria dos sistemas operacionais e aparelhos | Windows, macOS, e iOS |

| IPSec | Média | Bom | Estável | Bom | Bom | Maioria dos sistemas operacionais e aparelhos | Não |

| SSTP | Rápida | Bom | Muito estável | Média | Bom | Windows, Ubuntu, Android, e routers | No Windows |

| SoftEther | Muito rápida | Muito bom | Muito estável | Bom | Bom | Maioria dos sistemas operacionais e aparelhos | Não | L2TP/IPSec | Média | Médio | Estável | Bom | Média | Maioria dos sistemas operacionais e aparelhos | Windows |

| PPTP | Muito rápida | Baixo | Muito estável | Bom | Baixo | Maioria dos sistemas operacionais e aparelhos | Windows |

Uma rápida visão geral dos protocolos de VPN

Se você quiser saber um pouco mais sobre cada protocolo de VPN que realçamos acima, esta seção é tudo o que você precisa. Em linhas gerais, estes são todos os protocolos que os servidores de VPN usam:

1. PPTP

PPTP é a sigla para Protocolo de Tunelamento Ponto a Ponto (Point-to-Point Tunneling Protocol, na sigla em inglês), e é um protocolo de VPN que foi desenvolvido pela Microsoft nos anos 90. Atualmente, é bem popular entre pessoas que querem assistir a conteúdo limitado geograficamente, por causa de suas altas velocidades. Além disso, a VPN também é fácil de configurar e já vem embutida na maioria das plataformas.

Quase todos os provedores de VPN dão acesso ao PPTP, mas você deve evitar provedores que só ofereçam o PPTP. Por quê? Porque ele quase não oferece nenhuma segurança confiável. Na verdade, é seguro supor que o PPTP foi decifrado pela NSA. Além disso, o PPTP também pode ser bloqueado por firewalls sem muita dificuldade, a maior parte do tempo.

Caso você queira ler mais sobre o protocolo de criptografia PPTP, confira este artigo.

2. L2TP/IPSec

Geralmente considerado uma melhoria em relação ao PPTP, o L2TP/IPSec é basicamente uma extensão do protocolo PPTP, sendo a principal diferença que ele usa um encapsulamento duplo:

- O primeiro encapsulamento configura a conexão PPP.

- O segundo possui a verdadeira criptografia PSec.

Enquanto o encapsulamento duplo pode tornar o L2TP/IPSec mais seguro, também pode torná-lo mais lenta que o PPTP, já que o tráfego precisa primeiro ser convertido na forma L2TP, e depois você também tem uma camada extra de criptografia por cima.

Em geral, o protocolo é bem seguro (sobretudo se ele utiliza a cifra AES), mas vale a pena mencionar que o L2TP não fornece nenhuma criptografia, razão pela qual é sempre combinado ao IPSec.

Como o PPTP, o L2TP/IPSec normalmente é fácil de configurar, e já vem embutido em várias plataformas atuais. Então, você verá vários provedores de VPN oferecendo acesso a ele. Mas a maioria dos provedores normalmente precisa continuar a configurar o protocolo para garantir que não possa ser bloqueado por firewalls NAT (já que ele só pode usar a porta UDP 500 para estabelecer uma conexão).

Quanto às vantagens, esse tipo de configuração garante que o L2TP/IPSec não pode ser explorado por ataques man-in-the-middle.

Apesar de terem havido declarações de que a NSA decifrou ou enfraqueceu esse protocolo de criptografia de VPN, não existem provas. Ainda assim, vale a pena notar que as ditas afirmações vêm do próprio Edward Snowden.

Para saber mais sobre o L2TP/IPSec, leia este artigo.

3. IPSec

O IPSec é um pacote de protocolo de rede seguro usado para criptografar pacotes de dados que são enviados por uma rede IP (uma rede de comunicação composta de um ou mais aparelhos, que usam o Internet Protocol para enviar e receber dados).

O IPSec é bem popular por causa de sua alta segurança (cortesia dos seus mecanismos de Cabeçalho de Autenticação e Encapsulamento de Segurança de Carga Útil) e pelo fato de que ele pode criptografar tráfego sem que a aplicação do endpoint esteja ciente disso.

Em relação às desvantagens, o IPSec pode ser difícil de configurar, então, podem surgir erros se o provedor de VPN não tiver experiência suficiente com ele. Na tecnologia VPN, o IPSec é frequentemente usado juntamente com o L2TP e o IKEv2. Também, como mencionamos acima, houve declarações – apesar de não comprovadas – de que a NSA havia enfraquecido intencionalmente o protocolo.

Se você quiser saber mais sobre o IPSec, clique neste link.

4. IKEv2

Desenvolvido tanto pela Microsoft quanto pela Cisco e baseado no IPSec, o IKEv2 é relativamente rápido, estável e seguro (se uma cifra como a AES for usada). Além disso, ele até funciona de forma nativa em aparelhos Blackberry. E já que é compatível com o MOBIKE, lida muito bem com mudanças de rede. O que isso significa? Que, por exemplo, quando você troca de uma conexão Wi-Fi para uma conexão através do plano de dados de seu celular, a conexão VPN permanecerá estável ao longo de todo o processo.

Engraçado é que o IKEv2 não é, tecnicamente, um protocolo de VPN, mas ele se comporta como um, e isso ajuda a controlar uma troca de chave do IPSec.

Em relação às desvantagens, o IKEv2 pode ser difícil de implementar no lado do servidor da VPN, então, um provedor de VPN sem experiência ou despreparado poderia cometer erros, que poderiam resultar em problemas de segurança ou conectividade. Além disso, alguns usuários não gostam que a Microsoft tenha se envolvido em sua criação. Isso, e o IKEv2 pode potencialmente ser bloqueado por alguns firewalls.

Interessado em saber mais sobre o IKEv2? Então, não deixe de conferir nosso artigo sobre ele.

5. OpenVPN

De código aberto, o OpenVPN é um dos protocolos de VPN mais populares entre os usuários. É muito seguro, configurável e funciona em várias plataformas. Além disso, é muito difícil de bloquear porque é extremamente difícil distinguir o tráfego do OpenVPN do HTTPS/SSL.

Ah, e o protocolo OpenVPN também pode rodar em qualquer porta (incluindo a porta 443 HTTPS) e usar tanto os protocolos UDP quanto TCP.

A principal desvantagem do protocolo parecer ser o fato de que usá-lo com fortes cifras de criptografia pode, às vezes, tornar a conexão mais lenta. Ainda assim, esse problema às vezes pode ser resolvido ao fazer o OpenVPN usar o protocolo UDP, já que é mais rápido.

Além disso, o OpenVPN requer software terceirizado, porque não é nativamente integrado nos sistemas operacionais de várias plataformas, e configurá-lo pode ser difícil. Felizmente, esse não é um grande problema para o usuário comum, já que clientes VPN servem como um programa terceirizado necessário.

Caso você queira ler mais sobre o OpenVPN, confira este link.

6. SoftEther

Comparado à maioria dos protocolos de criptografia de VPN (exceto o Wireguard), o SoftEther é relativamente novo. O protocolo começou como um projeto simples da Universidade de Tsukuba, mas terminou crescendo até se tornar um grande projeto de software de código aberto multi-protocolo.

“Espere, o que você quer dizer com programa multi-protocolo?”

Bem, nesse ponto, é importante fazer uma distinção clara – o SoftEther pode se referir ao protocolo de VPN ou ao servidor VPN:

- O servidor VPN SoftEther pode suportar um grande número de protocolos de VPN, como o SSTP, OpenVPN, L2TP/IPSec, IPSec e o protocolo de VPN SoftEther (daí a parte “multi-protocolo”)

- O protocolo SoftEther VPN usa o SSL 3.0 para proteger comunicações entre o cliente e o servidor VPN. O protocolo contém várias melhorias técnicas, que o tornam mais rápido e seguro.

Apesar de ser novo, o SoftEther se tornou popular rapidamente entre usuários de VPN, pelo fato de ser muito seguro (o SoftEther usa a AES-256), estável e surpreendentemente rápido. Além disso, também é gratuito, e funciona em vários sistemas operacionais (incluindo o FreeBSD e o Solaris) – sem mencionar que é um dos poucos protocolos de VPN que têm clientes compatíveis com o Linux.

Além disso, o SoftEther tem até funcionalidades que o OpenVPN não tem, como DNS Dinâmico, Gerenciamento RPC sobre HTTPS, e Gerenciamento de GUI (só para citar alguns exemplos). Atualmente, as únicas desvantagens que pode valer a pena mencionar são o fato do SoftEther não ter suporte nativo para o OS, e que – por alguma razão – existem provedores de VPN que não o oferecem como uma opção. Além disso, já que é uma solução baseada em software, um provedor de VPN não pode realmente oferecer a você acesso direto ao protocolo. Ao invés, você vai precisar instalar o SoftEther em seu aparelho e se conectar aos servidores do provedor.

Se você gostaria de ler mais sobre o SoftEther, nós já escrevemos um artigo aprofundado sobre ele, que você pode ler aqui.

7. SSTP

SSTP é a sigla em inglês para Protocolo de Tunelamento de Soquete Seguro, e foi lançado pela Microsoft com o Windows Vista. Apesar disso, ele ainda funciona em outros sistemas operacionais (como o Linux e o Android). O SSTP é significativamente superior que o PPTP quando se trata de segurança, já que ele pode ser configurado com a criptografia AES.

Além disso, o protocolo de VPN SSTP é frequentemente comparado ao OpenVPN em termos de benefícios, já que ele utiliza o SSL 3.0, permitindo assim contornar a censura usando a porta 443 (a porta de tráfego HTTPS).

Apesar disso, o SSTP não é tão popular quanto o OpenVPN porque é de propriedade da Microsoft, tende a funcionar bem apenas em plataformas Windows e não é de código aberto.

Gostaria de ler mais sobre o SSTP? Então, confira nosso artigo sobre ele.

8. Wireguard

WireGuard é a mais nova adição (foi tornada pública em 2018). Apesar de ser um protocolo tão novo, tornou-se popular rapidamente. Ele passou por desenvolvimento e testes, passou por várias auditorias de segurança e agora está pronto para implantação.

O protocolo oferece segurança de última geração, pois usa apenas algoritmos criptográficos modernos. Também é muito transparente, pois é de código aberto, para que qualquer pessoa possa inspecionar seu código. Além do mais, o WireGuard oferece velocidades extremamente rápidas graças à sua base de código leve e capacidade de usar de forma eficiente todos os núcleos da CPU.

Para mais informações sobre o Wireguard, confira este artigo.

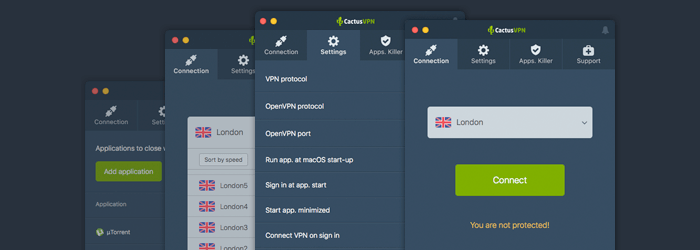

Precisa de um serviço com uma boa seleção de protocolos de VPN?

Temos o que você precisa – a CactusVPN dá acesso aos protocolos de VPN mais populares que existem: OpenVPN, SoftEther, IKEv2, SSTP, L2TP/IPSec and PPTP.

É extremamente simples escolher qual protocolo de VPN você quer usar – é só usar o menu suspenso em nosso cliente de VPN para fazer sua escolha antes de se conectar a um de nossos servidores, e pronto.

Aproveite também segurança online de ponta

Nossos protocolos de VPN podem usar criptografia AES de 256 bits para assegurar que seus dados pessoais e tráfego online estão seguros e protegidos.

Além disso, damos acesso a um Kill Switch confiável também, de modo que você pode ficar tranquilo enquanto navega na web, sabendo que seu tráfego não estará exposto, mesmo se você tiver problemas de conectividade.

Ah, e além disso, também temos uma rígida política sem registros em nossa empresa, o que significa que você não precisa recear que ninguém aqui na CactusVPN verá o que você faz online.

Oferta especial! Obtenha o CactusVPN por $ 3.5 / mês!

E assim que você se tornar um cliente CactusVPN, ainda teremos sua garantia de devolução do dinheiro por 30 dias.

Qual é o melhor protocolo de VPN?

Esta é uma pergunta bem difícil de responder – principalmente porque o que conta como o “melhor protocolo de VPN” só depende do que você quer fazer online. Afinal, o que pode ser considerado o melhor protocolo de VPN para algumas pessoas, pode ser visto como um protocolo de criptografia inferior por outras.

Então, para lhe dar uma resposta decente, vamos ver quais protocolos de VPN funcionam melhor para certas atividades ou situações online:

Qual o melhor protocolo de VPN para baixar torrent?

Quando se trata de baixar arquivos torrent com uma VPN, você definitivamente vai precisar de um protocolo que seja estável, rápido e seguro. Com base nisso, você deve usar IKEv2 ou WireGuard. SoftEther também é uma opção rápida, mas não é para todos os usuários, pois requer uma configuração inicial que pode parecer difícil para alguns.

L2TP / IPSec também é uma boa opção, pois é muito seguro e rápido. Mas não use PPTP! Embora seja muito rápido, sua criptografia é muito fraca (a NSA pode realmente quebrá-la).

Nesse caso, uma boa alternativa ao SoftEther seria o IKEv2. Você também poderia tentar usar o OpenVPN UDP para baixar arquivos torrent, apesar de só recomendarmos fazer isso se você usa uma VPN que oferece um Kill Switch, já que ele não oferece uma perfeita estabilidade. E você certamente não quer que suas atividades de torrent sejam expostas se sua conexão VPN cair de repente.

Nossa recomendação: WireGuard, IKEv2, OpenVPN UDP ou SoftEther (para usuários avançados)

AVISO LEGAL: A CactusVPN não encoraja nem concorda com a violação de direitos autorais ou o torrent ilegal. Mas entendemos que – para algumas pessoas – o compartilhamento de arquivos é a única forma possível de ter acesso a entretenimento (filmes, programas de TV, vídeo games) e a arquivos do trabalho e da faculdade.

Qual o protocolo de VPN mais rápido?

Por muito tempo, o PPTP foi considerado a primeira opção se você estava procurando por um protocolo de VPN rápido. Atualmente, ainda é um protocolo de VPN muito rápido, que é frequentemente usado para streaming de conteúdo bloqueado geograficamente. Mas essa velocidade vem com o preço de uma severa falta de criptografia, deixando você virtualmente exposto online.

Aqui estão algumas alternativas muito melhores para PPTP – IKEv2 e WireGuard. Ambos oferecem velocidades muito rápidas e segurança poderosa para inicializar. L2TP / IPSec também é rápido, mas geralmente mais lento do que IKEv2 e WireGuard.

SoftEther também é uma boa opção. Aparentemente, esse protocolo de VPN é quatro vezes mais rápido que o protocolo PPTP, e treze vezes mais rápido que o protocolo OpenVPN. Supostamente, isso é porque o SoftEther foi escrito com uma taxa de transferência de alta velocidade em mente. Também é muito seguro e está disponível em várias plataformas, mas não há muitos provedores que o suportem. Além do mais, você não pode usá-lo dentro de um aplicativo VPN. Em vez disso, você precisa baixar, instalar e configurar o cliente SoftEther.

Claro, você também pode usar PPTP se quiser, mas lembre-se de que você deve garantir que nenhum de seus dados confidenciais seja colocado em perigo se você fizer isso. Portanto, não o use para fazer login em seu e-mail, banco ou conta Netflix, por exemplo. Use-o apenas para transmitir conteúdo.

Nossa recomendação: WireGuard, IKEv2 e SoftEther (mas não para usuários inexperientes)

Qual o protocolo de VPN mais seguro?

O OpenVPN seria nossa primeira escolha. Ele oferece criptografia de 256 bits, não requer IP stack e operação em modo kernel, já que ele roda no espaço de usuário (fornecendo uma melhor proteção da memória), e também roda um protocolo de segurança customizado baseado no TLS e no SSL.

É melhor você usar um provedor de VPN que também ofereça um Kill Switch (isso vale para qualquer protocolo de VPN), mas o OpenVPN TCP é bem estável, então, você não deve ter nenhum problema.

O SoftEther também é uma boa opção. A segurança que você pode aproveitar é quase a mesma que a proteção que você obtém com o OpenVPN. Usar o SoftEther para obter uma excelente segurança online depende de você se importar ou não de usar um protocolo de VPN mais novo, ao invés de um tradicional, como o OpenVPN.

O mesmo vale para WireGuard. É o protocolo VPN mais recente, mas várias auditorias já mostraram como ele é seguro. Além disso, ele usa algoritmos modernos (como ChaCha20, BLAKE2s e Curve 25519) e substitui a agilidade criptográfica (a capacidade de escolher entre criptografia) por versões criptográficas (criptografia fixa). Dessa forma, elimina possíveis configurações incorretas que podem enfraquecer a criptografia.

O IKEv2 também é uma boa escolha se você usa aparelhos BlackBerry, e ele criptografa os dados duas vezes.

Além disso, o SSTP também funciona bem. Só depende se você se incomoda ou não com o fato de que não é de código aberto, e que é apenas controlado pela Microsoft – uma empresa que deu à NSA acesso a mensagens criptografadas antes.

Nossa recomendação: OpenVPN, WireGuard, IKEv2 (em smartphones) ou SoftEther

Qual o protocolo de VPN mais estável?

O IKEv2 é uma excelente escolha quando se trata de estabilidade em aparelhos móveis, já que ele pode resistir a mudanças de rede. Os administradores de rede podem bloqueá-lo facilmente, já que ele usa apenas algumas portas UDP.

O WireGuard também tem um desempenho muito bom, mas só usa portas UDP, por isso pode ser bloqueado. No lado positivo, ele usa uma tonelada de portas, então é improvável que um administrador de rede bloqueie todas elas.

OpenVPN (sobre TCP), SoftEther e SSTP lidam com estabilidade de maneira excelente, pois podem usar a porta 443 (a porta HTTPS).

O SoftEther funciona muito bem, considerando que foi desenvolvido com base na ideia de que será executado 24 h por dia, 7 dias por semana, permanentemente, depois de ser iniciado. Seu código foi escrito de forma a evitar tanto vazamentos de memória quanto vários crashes. Mesmo se algo der errado, o SoftEther é programado para reiniciar automaticamente o mais rápido possível.

PPTP e L2TP / IPSec também são bastante estáveis, mas é fácil bloqueá-los – você só precisa bloquear as portas que eles usam ou desativar o VPN Passthrough para esses protocolos para evitar que o aplicativo VPN se comunique com o servidor VPN.

Nossa recomendação: IKEv2, SoftEther (requer configuração adicional, no entanto) ou OpenVPN TCP

Qual é o protocolo de VPN compatível com várias plataformas mais utilizado?

O PPTP parece ser o principal protocolo nativamente suportado – sendo compatível com vários sistemas operacionais e aparelhos. Mas vale a pena mencionar que, devido a suas falhas de segurança, o PPTP pode não ser mais suportado em aparelhos e sistemas operacionais mais novos. Por exemplo, o protocolo de VPN não é mais nativamente suportado no macOS Sierra (e versões mais recentes).

Uma boa alternativa ao PPTP é o L2TP/IPSec, que é nativo em várias plataformas. O IKEv2 também é uma boa opção – especialmente já que ele funciona em aparelhos BlackBerry.

O OpenVPN não tem suporte nativo em sistemas operacionais e outros aparelhos, mas é facilmente disponível através de programas terceirizados, como clientes VPN. O WireGuard também funciona nos sistemas operacionais mais populares (Windows, macOS, Linux, iOS, Android).

Nossa recomendação: L2TP / IPSec, OpenVPN, IKEv2 e WireGuard

Qual o protocolo de VPN mais fácil de configurar?

Atualmente, o PPTP parecer ser o protocolo de VPN mais fácil de configurar simplesmente porque é nativamente integrado a várias plataformas. O L2TP/IPSec e o IKEv2 são relativamente simples de configurar também, pela mesma razão.

O SSTP também é muito fácil de gerenciar, mas só em plataformas Windows. O WireGuard também possui uma configuração simples – especialmente no Linux. A maioria das avaliações afirma que é mais fácil de gerenciar do que OpenVPN.

O SoftEther não é extremamente difícil de configurar em comparação ao OpenVPN, já que ele vem com um instalador fácil de usar e ferramentas de Gerenciamento de GUI. Mas, em comparação com os outros protocolos de VPN mencionados acima, ainda há trabalho a fazer.

Claro que, se você usa um software de VPN terceirizado, obtém fácil acesso a qualquer protocolo de VPN que quiser, desde que o provedor o ofereça, e desde que ele funcione em seu aparelho e sistema operacional – exceto para o SoftEther, já que você precisa instalar o software do protocolo em seu aparelho, e conectar-se aos servidores do provedor da VPN manualmente.

Nossa recomendação: PPTP, L2TP / IPSec, WireGuard ou IKEv2

Qual o protocolo de VVPN que usa menos recursos?

Sem dúvida, o PPTP é uma das opções que menos utiliza recursos, simplesmente porque ele oferece uma criptografia inferior que não consome muita CPU.

Mas o SSTP é uma escolha melhor, porque ele consome menos recursos, ao mesmo tempo em que oferece também uma boa segurança – tudo graças ao fato de que é fortemente integrado a plataformas Windows. Se você usa uma sistema operacional ou aparelho diferente, poderia tentar o OpenVPN ao invés do PPTP, já que ele pode otimizar o uso do seu poder de processamento.

Mas achamos que o WireGuard é a escolha perfeita para qualquer plataforma porque é otimizado para usar com eficiência os núcleos da CPU. Além disso, tem uma base de código muito pequena (apenas cerca de 4.000 linhas), por isso é muito leve.

Nossa recomendação: WireGuard

“Então, qual protocolo de VPN eu deveria usar?”

É difícil dizer – realmente depende do que você quer fazer na internet. Aqui está uma lista rápida que mostra para o que cada protocolo de VPN é mais indicado e que pode ajudar você quando tiver que tomar uma decisão:

- O PPTP é mais indicado quando você só quer rápido acesso a conteúdo bloqueado geograficamente. O ideal é não usá-lo quando estiver logado em outras contas que contêm informações sensíveis (como sua conta bancária, por exemplo).

- O L2TP/IPSec é basicamente uma versão melhorada do PPTP, então, você pode usá-lo quando quiser baixar arquivos torrent, acessar conteúdo bloqueado geograficamente e navegar na internet em segurança, e não se importa com uma potencial queda de velocidade.

- O IKEv2 é uma ótima opção se você usa muito seu aparelho móvel (especialmente se for um aparelho BlackBerry), já que sua conexão VPN permanece estável ao trocar entre redes Wi-Fi e seu plano de dados. É também ideal se você estiver procurando proteger seu tráfego online e aproveitar boas velocidades.

- O SSTP é uma boa opção se você for usuário do Windows e quiser uma boa segurança e velocidade, sem que o protocolo consuma muita CPU.

- O OpenVPN deveria ser sua primeira opção se quiser uma conexão estável e segura online. Se estiver interessado em velocidades melhores, pode usar o OpenVPN ao invés do UDP.

- O SoftEther é uma excelente alternativa ao OpenVPN, e é a escolha certa se você não se importa em usar um protocolo de VPN mais recente, e quiser aproveitar conexões seguras, estáveis e rápidas.

- O WireGuard é ideal se você deseja proteger seus dados com cifras de criptografia modernas, ao mesmo tempo que desfruta de velocidades realmente rápidas na maioria das plataformas (Windows, macOS, Linux, iOS, Android).

Conclusão

Um protocolo VPN é um conjunto de regras usado para negociar uma conexão entre o cliente VPN e o servidor VPN. No momento, estes são os protocolos VPN que você provavelmente verá sendo usados por provedores de VPN:

- PPTP

- SSTP

- L2TP / IPSec

- IKEv2 / IPSec

- OpenVPN

- SoftEther

- WireGuard

Geralmente, OpenVPN, WireGuard, IKEv2 e SoftEther são os protocolos VPN ideais para usar se você deseja desfrutar de uma experiência online segura. SSTP e L2TP / IPSec são boas alternativas se você não estiver satisfeito com essas opções.

Porém, se você deseja segurança e velocidade, use IKEv2, WireGuard e SoftEther. L2TP / IPSec também é seguro para uso, mas oferece o mesmo nível de segurança do IKEv2, mas é mais lento. Portanto, não há razão para não usar IKEv2, se você puder.

O PPTP só deve ser usado quando você precisa de velocidades de conexão rápidas e tem certeza de que sua privacidade não estará em perigo (uma vez que tem criptografia ruim).

Idealmente, você deve escolher um provedor de VPN que permite escolher entre vários protocolos VPN.

What Is PFS (Perfect Forward Secrecy)?

What Is PFS (Perfect Forward Secrecy)?

What Is PPTP? (Everything You Need to Know)

What Is PPTP? (Everything You Need to Know)